Kra27.at

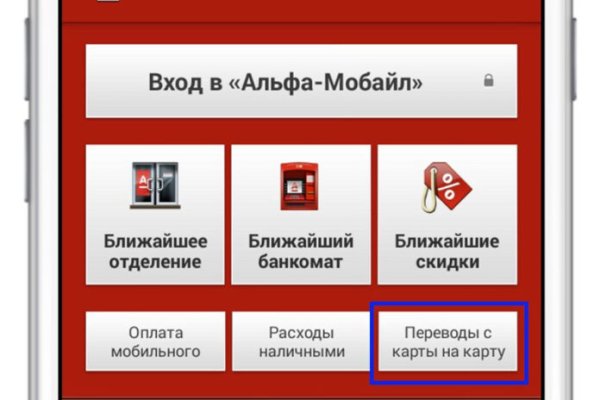

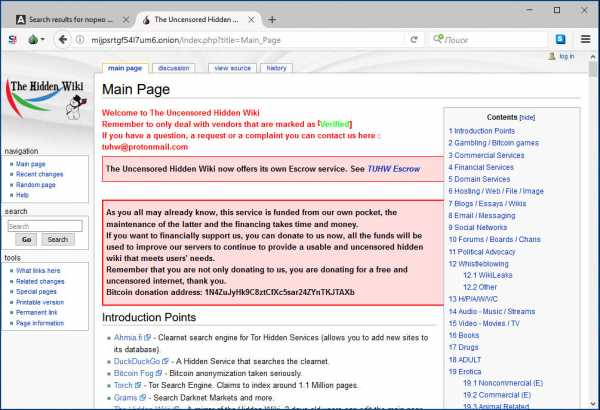

Что касается возможностей, то в дополнение к уже имеющимся преимуществам пользователь получит доступ к торговле фьючерсами при более высоких объемах торгов. Onion - Alphabay Market зарубежная площадка по продаже, оружия, фальшивых денег и документов, акков от порносайтов. Регистрация на бирже Kraken кракен Чтобы зарегистрироваться на бирже Kraken, нужно: Войти на сайт. Тогда этот вариант для тебя! Переполнена багами! Onion имейл. Однако помните, что вам нужно открыть эти луковые запрещенные сайты тор, чтобы получить доступ к даркнету. TOR Для компьютера: Скачать TOR browser. Также, как и к подросткам с высокой температурой. Onion - Dead Drop сервис для передачи шифрованных сообщений. Иногда отключается на несколько часов. Прямая ссылка: http answerszuvs3gg2l64e6hmnryudl5zgrmwm3vh65hzszdghblddvfiqd. Зеркало сайта z pekarmarkfovqvlm. Onion - Torxmpp локальный onion jabber. Знайте точную цену перед покупкой/продажей Круглосуточная поддержка без выходных с одним касанием, чтобы открыть заявку в службу поддержки. Информация- запрашивайте. Официальный сайт биржи Kraken Итак, после того, как вход на сайт Kraken выполнен нажимаем на кнопку «Get started расположенную в нижней части интерфейса. Ранее на reddit значился как скам, сейчас пиарится правильная известной зарубежной площадкой. Kkkkkkkkkk63ava6.onion - Whonix,.onion-зеркало проекта Whonix. «Соединиться». Доступно плечо до 50х. Всё, двухфакторная авторизация включена. В правом верхнем углу нажимаем на кнопку Create Account: Регистрируемся на Kraken. Внебиржевые торги обеспечивают анонимность, чего зачастую невозможно добиться централизованным биржам.

Kra27.at - Оригинальная ссылка на кракен

Залетайте пацаны, проверено! Поисковики Настоятельно рекомендуется тщательно проверять ссылки, которые доступны в выдаче поисковой системы. Однако вряд ли это для кого-то станет проблемой: пополняется он максимально оперативно. Onion - Схоронил! . График показывает динамику роста внешних ссылок на этот сайт по дням. Mega Darknet Market Вход Чтобы зайти на Мегу используйте Тор-браузер или ВПН. Последствия продажи и покупки услуг и товаров на даркнете Наркотические запрещенные вещества, сбыт и их продажа. После входа на площадку Hydra мы попадаем в мир разнообразия товаров. Просто покидали народ в очередной раз, кстати такая тенденция длилась больше 3 лет. Веб-сервисы По степени удобства веб-сервисы, предлагающие открытие заблокированных сайтов через прокси-серверы, не сильно отличаются друг от друга. Фарту масти АУЕ! Вскоре представитель «Гидры» добавил подробностей: «Работа ресурса будет восстановлена, несмотря ни на что. Клёво2 Плохо Рейтинг.60 5 Голоса (ов) Рейтинг: 5 / 5 Пожалуйста, оценитеОценка 1Оценка 2Оценка 3Оценка 4Оценка. Однако, основным языком в сети Tor пока ещё остаётся английский, и всё самое вкусное в этой сети на буржуйском. Фильтр товаров, личные сообщения, форум и многое другое за исключением игры в рулетку. Для этого просто добавьте в конце ссылки «.link» или «.cab». Вот и пришло время приступить к самому интересному поговорить о том, как же совершить покупку на сайте Меге. Tetatl6umgbmtv27.onion - Анонимный чат с незнакомцем сайт соединяет случайных посетителей в чат. Низкие цены, удобный поиск, широкая география полетов по всему миру. Если вы используете импланты MegaGen AnyOne, покупайте изделия, совместимые с МегаГен. Жека 3 дня назад Работает! Какие города готовы "забрать" новый трек? Основной валютой на рынке является bit coin. I2p, оче медленно грузится. Постараюсь объяснить более обширно. Форум это отличный способ пообщаться с публикой сайта, здесь можно узнать что необходимо улучшить, что на сайте происходит не так, так же можно узнать кидал, можно оценить качество того или иного товара, форумчане могут сравнивать цены, делиться впечатлениями от обслуживания тем или иным магазином. В darknet считается, что стоимость сделки составила 2 млн.

John the Ripper Сайт: m/john/ Платформа: Windows, Unix Пытливые умы программистов не раз задумывались о том, как защитить пароли, которые хранятся локально? Просто продолжайте читать Обязательная настройка -table-file Следующий бокс показывает, что мы зовём «Таблицей». Итак, мы имеем два «параметра». За одно такое подключение тулза проверяет несколько паролей. Здесь я отмечу, что в NuGet есть пакет. Поэтому, например, если мы хотим добавить к нашему паролю 1, мы записываем правило, которое выглядит вроде этого. В отличие от правила 's которое заменяет все экземпляры символа, это позволяет выбрать, какой экземпляр символа заменить. Вывод Перед тем, как hashcat сгенерирует маску, она берёт каждый символ из результата расщепления и проверяет их на соответствие табличной конфигурации. 32 Bit mp32.exe "?1?1?1" -o le mp32.exe "l?1?1?1" -o le mp32.exe "c?1?1?1" -o le mp32.exe "u?1?1?1" -o le mp32.exe "d?1?1?1" -o le mp32.exe "?1?1?1" -o le mp32.exe "l?1?1?1" -o le mp32.exe "c?1?1?1" -o le mp32.exe "u?1?1?1" -o le mp32.exe "d?1?1?1". Чушь! Для позиций символов, отличных от 09, используйте A-Z (A10) Реализация специфичных функций Следующие функции недоступны в John the Ripper и PasswordsPro: Имя Функция Описимвола. Разработчики не поленились упростить процедуру по подбору пароля: теперь прямо на запуске программы появляется специальный мастер, который последовательно выясняет, что именно ты хочешь сделать. Использование maskprocessor для генерации правил maskprocessor это мощный инструмент и использоваться он может разными способами, в этом случае: для создания правил, работающих с hashcat или oclHashcat. Но вместе с тем это еще и сногсшибательный инструмент для восстановления паролей. Native WiFi API - далее Windows выполнит попытку подключиться и, если удалось подобрать WPS pin, удачно использованный профиль останется в компьютере, а pin будет выведен на консоль. Если совпадает, она заменяет символ на символ из правого части правила. Множественные правила С выходом старенькой oclHashcat-plus.07 в мир взлома с использованием правил добавилась новая возможность. А поскольку hashcat и oclHashcat поддерживают файлы с правилами, они могут также делать атаку переключения раскладки. T0 T1 T2 T3 T4 T5 T6 T7 T8 T9 TA TB TC TD TE T0T1 T0T2 T0T3 T0T4 T0T5 T0T6 T0T7 T0T8 T0T9 T0TA T0TB T0TC T0TD T0TE T1T2 T1T3 T1T4 T1T5 T1T6 T1T7 T1T8 T1T9. CifspwScanner написан на Java, а поэтому может быть запущен под любой платформой. Другой пример, который лишён смысла, это T2T4 если мы также делаем T4T2, поскольку это дважды одно и то же изменение. После приобретения в 2006 компанией Symantec, поддержка и развитие программы заглохло, однако, ребята-разработчики выкупили свою разработку обратно в мае этого года выпустили на свет LC6. Без них программа попросту не скомпилируется. wlanprofile xmlns"m/networking/wlan/profile/v1" name 0 /name ssidconfig ssid hex 1 /hex name 0 /name /ssid /ssidconfig connectionType ESS /connectionType connectionMode manual /connectionMode autoSwitch false /autoSwitch MSM security authEncryption authentication WPA2PSK /authentication encryption AES /encryption useOneX false /useOneX /authEncryption sharedKey keyType passPhrase /keyType. Допустим мы взламываем на скорости 100M/s, это потребует более 4 лет для завершения. Примеры. У тулзы давно нет официального сайта. Длина пароля 9, поэтому нам нужно пройти через 629 (13.537.086.546.263.552) комбинаций. Exe, но в конкретно этом случае придется сверяться с xml профилем атакуемой сети для поиска всех недостающих полей, так как вполне возможно что опубликованная xsd схема просто устарела. Это хорошая вещь, если у вас закончались идеи и вы перепробовали все свои правила на всех ваших словарях. Интересный факт. Например, для подбора пароля на каком-то сайте (тип брутфорса - http Form необходимо указать метод (post или GET обозначить параметры формы (в Brutus встроено простое средство для их анализа а в случае необходимости подделать cookie, включив соответствующую опцию. FSCrack.0.1 (m) - классно реализованный фронт-енд, в котором параметры для взлома задаются через удобное окошко, а он уже сам составляет команду для запуска Джона и выдает результат работы. Поскольку халатность администраторов зачастую поистине безмерна, вероятность улова весьма и весьма велика. В атаке по Маске мы имеем представление о людях и о том, как они делают пароли. ManagedWiFi, но во время подключения к Wi-Fi выпадало исключение - у меня это решилось ссылкой на скаченный проект, но может быть пакет заработает у вас с первого раза. А в качестве бонуса подготовили для тебя солидную подборку словарей! Ответственность за противоправное использование полученной информации ложится на субъекта воспроизвевшего атаку не в исследовательских целях и против оборудования других субъектов. Подборка Обменников BetaChange (Telegram) Перейти.